dans la série "les captcha sont nos amies" :

http://www.tonsai.de/blog-english/wp-content/uploads/CraziestCaptchasontheWeb_9522/justmath.jpg

http://www.tonsai.de/blog-english/wp-content/uploads/CraziestCaptchasontheWeb_9522/braille_captcha.jpg

http://www.tonsai.de/blog-english/wp-content/uploads/CraziestCaptchasontheWeb_9522/fantasy.jpg

source : craziest captchas on the web

http://www.tonsai.de/blog-english/wp-content/uploads/CraziestCaptchasontheWeb_9522/justmath.jpg

http://www.tonsai.de/blog-english/wp-content/uploads/CraziestCaptchasontheWeb_9522/braille_captcha.jpg

http://www.tonsai.de/blog-english/wp-content/uploads/CraziestCaptchasontheWeb_9522/fantasy.jpg

source : craziest captchas on the web

une spéciale pour koala

ce matin je me balade dans la rue et que vois-je ??

un autocollant sur un poteau avec écrit :

SOUTENEZ VOTRE GROUPE

MONSIEUR KOALA

j'ai tout de suite pensé à ce topic

http://wubu.imeji-arts.com/Photo-0356.jpeg

et

http://wubu.imeji-arts.com/Photo-0357.jpeg

désolé pour la sale résolution, je l'ai prise avec mon portable

Pour les strasbourgeois, l'autocollant est sur un poteau à l'arrêt de tram Place Broglie

EDIT: soutenons alsacreations lol

Modifié par Gouri (28 Sep 2007 - 14:05)

ce matin je me balade dans la rue et que vois-je ??

un autocollant sur un poteau avec écrit :

SOUTENEZ VOTRE GROUPE

MONSIEUR KOALA

j'ai tout de suite pensé à ce topic

http://wubu.imeji-arts.com/Photo-0356.jpeg

et

http://wubu.imeji-arts.com/Photo-0357.jpeg

désolé pour la sale résolution, je l'ai prise avec mon portable

Pour les strasbourgeois, l'autocollant est sur un poteau à l'arrêt de tram Place Broglie

EDIT: soutenons alsacreations lol

Modifié par Gouri (28 Sep 2007 - 14:05)

Un chef de service informatique qui pète un plomb

Je vous le colle ici :

énorme

Je vous le colle ici :

a écrit :

C'est véridique :

Voici le document qui a été diffusé récemment à tout le personnel d'une société par le chef du service informatique (qui visiblement pète les plombs).

Objet : Consignes du Service Informatique...

1. Quand vous nous appelez pour déplacer votre ordinateur, n'oubliez pas de le recouvrir préalablement d'une demie tonne de cartes postales, de photos de bébés, d'animaux empaillés, de fleurs séchées, de trophées de fléchettes et de dessins d'enfants. On n'a pas de vie personnelle et on apprécie grandement de voir la votre exposée ainsi.

2. Quand une personne du service informatique vous dit qu'il arrive de suite, allez prendre un café. De cette façon, vous ne serez pas là quand on aura besoin de votre mot de passe. Ce n'est rien pour nous de retenir 300 mots de passe...

3. Quand vous avez un problème avec votre PC à la maison, déposez-le en vrac sur un siège au service informatique, sans surtout indiquer votre nom, votre numéro de téléphone et la description du problème... On adore les énigmes.

4. Quand un membre du personnel informatique vous dit qu'il arrive bientôt, prenez une voix blessante et dites : « Vous voulez dire combien de semaines, par bientôt ? » Ca nous motive.

5. Si l'imprimante n'imprime pas, recommencez l'impression au moins 20 fois. Les travaux d'impression tombent souvent dans des trous noirs.

6. Si l'imprimante n'imprime toujours pas au bout des 20 tentatives, envoyez l'impression à toutes les 68 imprimantes de l'entreprise. L'une d'elles doit marcher.

7. N'apprenez jamais la dénomination correcte pour quoi que ce soit de technique. On sait exactement a quoi vous vous referez par « mon bidule a foiré » ou « mon PC plante ».

8. N'utilisez jamais l'aide en ligne pour répondre aux plus simples de vos questions. L'aide en ligne, c'est pour les lopettes.

9. Si le câble de votre souris n'arrête pas de renverser le cadre de la photo de votre chien, soulevez l'ordinateur et fourrez le câble en dessous.Ces câbles ont été conçus pour résister à la pression de 20 kg de matériel informatique.

10.. Si la barre d'espacement de votre clavier ne marche plus, accusez la mise à jour du client de messagerie. Les claviers sont en fait très heureux avec une demi-tonne de miettes de gâteaux dedans.

11. N'hésitez surtout pas à dire des choses comme « Je comprends rien à toutes ces conneries d'ordinateurs ». Ca ne nous gène pas du tout d'entendre que notre domaine d'expertise professionnelle est une connerie.

12. Si vous avez besoin de changer le toner dans une imprimante, appelez le service informatique. Changer le toner est une tâche extrêmement complexe et les constructeurs recommandent qu'elle soit effectuée par un ingénieur professionnel avec une maîtrise en physique nucléaire.

13. Si votre ordinateur ne s'allume pas, venez vous plaindre à nous avant de vérifier s'il est correctement branché.

14. Quand vous recevez un film de 30 Mo, envoyez-le à tout le monde dans l'entreprise en pièce attachée. On a plein plein d'espace disque sur notre serveur de messagerie.

15. Quand vous tombez sur une personne du service informatique le samedi au supermarché, posez une question à propos d'ordinateur. On travaille aussi le week-end et les jours fériés.

16. Oui, bien sûr, de 7 à 9 et de 18 à 19h, souvent plus, on est au boulot devant nos écrans pour faire exploser nos scores au solitaire.

17. Et non, bien sûr que non, nous n'avons vraiment pas l'impression d'être fréquentés par intérêt. Je reste à votre disposition pour de plus amples informations.

Bonne journée.

énorme

Gouri a écrit :Ah c'est archi connu et vieux comme le monde ça

Un chef de service informatique qui pète un plomb

encore une perle

ça faisait longtemps que je connaissais et je viens de le retrouver

have fun

ça faisait longtemps que je connaissais et je viens de le retrouver

a écrit :

L'intrusion "virtuelle" dans un système informatique n'est pas

évidente, l'intrusion dans l'esprit féminin est quasi impossible. Mais

rassurez vous cette doc est là pour ça. C'est vrai quand on y pense, à

quoi ça sert de savoir passer les meilleurs systèmes de sécurité au

monde si c'est pour rester impuissant devant la gente féminine. Cette

doc à pour but de vous familiariser avec quelque technique de drague

directement dérivée du petit monde de l'informatique underground, et

de vous initié aux règles de firewalling féminine.

Whois:

----------

Whois est, comme chacun le sait, la base de l'intrusion car, cela va

sans dire, il est totalement impossible de pénétrer un système dont on

ne connait rien. Malheureusement cette commande n'a aucun équivalent

dans le monde physique, sauf peut-être les pages jaunes, mais dans le

cas qui nous interresse le genre d'information qu'elles pourront

fournir ne va servir à rien. Il faut récupérer les informations au

niveau des personnes qui en possèdent des intéressantes, la plus part

du temps il s'agira des copines de la cible, ou des personnes qui

organisent la fameuse soirée ou vous vous trouvez. Attention, surtout

n'affichez pas clairement vos intentions (on envoie pas un mail à un

admin pour lui dire qu'on va attaquer son serveur), le plus simple est

encore de social engeneerer les personnes auprès desquels vous devez

obtenir des informations, sachez que plus la personnes est conne plus

les informations seront simple à avoir, et cette étape n'étant que le

début du début, ne perdez pas trop de temps, faites comme moi arrangez

vous pour vous faire inviter par des cons. Une fois le maximum d'info

récoltés vous allez pouvoir établir le schéma de filtrage de la cible

Attention: pendant le receuil d'information faites marcher votre

mémoire, on est trop vite repéré si on prend des notes !!!

Scan des failles de sécurité:

-----------------------------------------

Je suis au regret de vous dire qu'il n'existe, à l'heure actuelle,

aucun scanner de faille de sécurité pour femmes. Mais vous allez quand

même pouvoir vous en sortir, il suffit de respecter un temps

d'observation, pour voir comment la cible réagit aux divers tentatives

de connexions qui lui arrive. Attention quand même à ne pas attendre

trop longtemps, il faudrait pas qu'un autre vous prenne de court,

alors soyez bref sur cette partie.

TCP Sequence Prediction: Class=random positive increments

Difficulty=7076 (Worthy

challenge)

A première vu l'établissement de la connexion n'est pas trop

compliqué, un simple "Salut, ça va ?" devrais suffir.

Le firewall féminin:

---------------------------

mectables -t physique -A INPUT --physique -p --gros-et-moche -j DROP

(ou -REJECT si elle est vraiment sadique)

mectables -t physique -A INPUT --physique -p --beau-goss -j ACCEPT

mectables -t compte_en_banque -A INPUT --fric -f --blindé-de-thunes -j

ACCEPT

Comme vous pouvez le voir la gente féminine fonctionne exactement

comme netfilter, à la différence près qu'elle n'agit pas sur 3 tables

et 5 hook, les tables sont beaucoup plus nombreuses et dépendent de la

cible, elle les crées à sa convenance. Pour ce qui est des hooks,

bizarrement la gente féminine ne regarde que ce qui arrive (INPUT,

PREROUTING et encore celle là elle est rare), il est donc facile de

lui faire emmettre des données sensibles grâce à l'envoie de données

corompues.

De plus, la plupart du temps, les règles ne sont q'une succession de

ACCEPT et de DROP sur 3 catégorie qui sont: premier de la classe,

wouaich, et metalleux (une 4e catégorie gothique est parfois ajouté),

mais vous avec votre tête de n'importe quoi, et votre T-shirt "There's

no place like 127.0.0.1", vous êtes un cas non répertorié, si la cible par

défaut est ACCEPT le tour est joué, sinon modifiez simplement l'entête

de vos phrases, sans en oublier une seule, auquel cas vous seriez

repéré.

L'etablissement de la connexion:

-----------------------------------------------

C'est pas compliqué, ça marche comme le TCP, avec un handshake tout ce

qu'il y a de plus classique:

SYN: "Salut, ça va?"

ACK/SYN: "ça va bien/ et toi?"

ACK : "ça va bien merci."

Un handshake comme celui là est très simple à passer, je ne

détaillerai pas plus longtemps.

Obtention des droits root:

-------------------------------------

Là, ça se complique, il va falloir plaire à la cible, et pour ça il

n'y a pas 36 méthodes (mais yen a pas qu'une non plus). Il va falloir

se lancer dans du baratin injection. Là, le jeux consiste à envoyer

toutes les requêtes possibles et imaginables, pour caresser la cible

dans le sens du poil (c'est pas à ça que je pense sale pervers!!!),

exemple:

Select *

from Moi_même

where voiture.Moi_même= "ferrari"

compte_en_banque.Moi_même > 100000€

abdo.Moi_même= "tablettes de chocolats" -- ne marche pas si on a un

T-shirt moulant!!

....

Le principe est très simple, mais il se peut que la cible soit

méfiante, donc prudence...

Ne lancez rien de trop gros, le mieux dans ce genre de situation est

de créer une dépendance, pour ça soyez imaginatif, vous verez quand on

y réfléchie c'est pas trop compliqué.

Ensuite quelques requêtes pour la complimenté, l'important ici est la

réactivité et l'anticipation, mener toujours la conversation pour être

sur d'emmener la cible ou vous voulez (Social Engeneering).

Attention: poête du dimanche soyez très prudent, Baudelaire n'est plus

vraiment à la mode, une citation de Jean-Pascal serait plus

d'actualité, mais vous passeriez pour un con, donc pour être sur,

éviter de faire des rimes.

Pour les accro au shellcodes, un buffer overflow adapté à la situation

peu aussi aider, mais sera nettement mois efficace que sur une

machine. Il s'agit en fait d'un alcool overflow (ATTENTION: en aucun

cas il ne faut transformer sa cible en un cadavre imbibé d'alcool pour

pouvoir en abuser, ça c'est pas cool), il faut simplement crée un

climat de confiance, forcer la cible à baisser sa garde, et par le

même occasion en profité pour boire un coup (ça vous rendra plus

imaginatif quant aux requêtes qui vont suivre).

Utilisation d'un backdoor:

------------------------------------

Là c'est très simple (en théorie), commencez par repérer le téléphone

portable de la cible, ensuite faite diversion (oh regarde derrière

toi, un caniche nain !), et hop ni vu ni connu prenez lui son

portable. Attention: à ce moment la prise de risque est maximum,

parceque même si vous êtes un roi des excuses bidons, si son portable

vous sonne entre les mains, vous allez avoir du mal à vous justifier

(mais statistiquement ça craint rien). Une fois le portable en main,

trouver une bonne excuse pour vous absenter (tout sauf les toilettes,

ça casse le mythe), et discrètement posez son portable là ou elle ne

le verra pas, retournez la voir et lancez un petit:"C'est pas ton

portable que j'entends sonner ?" A ce moment elle va vouloir vous le

sortir pour vous faire voir que non, mais en vaint. Proposer lui alors

de l'appeler pour qu'elle puisse retrouver son téléphone, et

boumchaka, vous avez son numéro.

Attention: pensez à l'appel avant elle, sinon elle risque de demander

à une de ses copines.

Malheureusement, cette méthode, à perdu de son éfficacité depuis

l'invention du mode silencieux des portables.

have fun

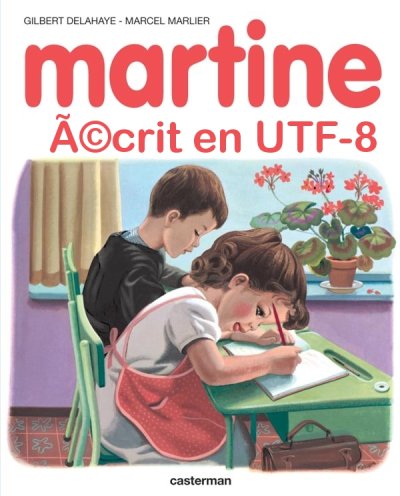

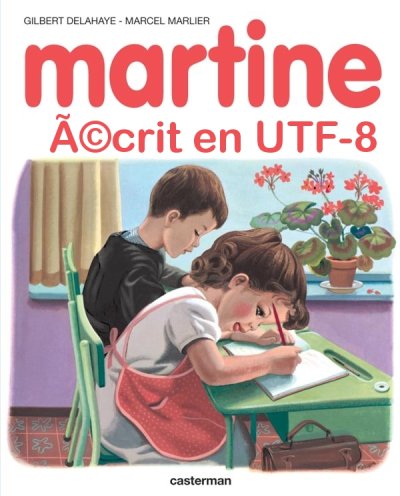

Les éditions Casterman se mettent à l'édition de livres informatiques grâce à Martine.

Obviously, it's a fake.

Source: http://martine.logeek.com/

Obviously, it's a fake.

Source: http://martine.logeek.com/

Florent V. a écrit :

upload/2043-martutf8.jpg

Celle-là, quand je l'ai vue hier, je l'ai direct adoptée en avatar sur msn

Les facéties de la traduction automatique façon Google :

http://media.koreus.com/200710/google-traduction-sarkozy-bush.png

Source : http://www.koreus.com/modules/news/article6054.html

http://media.koreus.com/200710/google-traduction-sarkozy-bush.png

Source : http://www.koreus.com/modules/news/article6054.html

Gouri a écrit :

trop énorme, ya aussi en tapant sur google french military victories ça trouve rien et ça propose à la place french military defeats

Non, ça c'est un fake.

Modifié par Julien Royer (25 Oct 2007 - 09:34)

Julien Royer a écrit :

Non, ça c'est un fake.

Hoquet

par contre ton lien est mort

Modifié par Gouri (25 Oct 2007 - 08:40)